移动硬盘不仅是一种方便的存储设备,通过简单的操作,它也可以变成电脑的主机硬盘并进行分区。那么,我们如何将移动硬盘用于主机硬盘分区呢?

一、了解移动硬盘

移动硬盘本质上就是一个外置的硬盘存储设备,具有灵活的插拔特性,可随时与电脑连接或断开。这种存储设备在提供大量存储空间的同时,也可以进行分区以更好地管理数据。

二、为何要进行分区

分区可以使我们更有效地管理数据。每个分区可以作为一个独立的文件系统,这样我们可以根据需求将不同类型的文件或应用分别存放在不同的分区中,使得数据更加有序和易于查找。

三

行业新闻

2025-02-24 03:50

5

幻易云高防服务器 857vps.cn 杭州服务器 温州bgp 浙江bgp温州电信

镇江电信 镇江物理机香港服务器 韩国服务器

移动硬盘做主机硬盘分区

随着科技的发展,我们越来越多地使用移动硬盘来存储和传输数据。但是,你是否知道,移动硬盘不仅可以作为一个移动的存储设备,还可以在电脑上进行分区,使其变成主机的硬盘?本文将为大家详细介绍如何利用移动硬盘做主机硬盘分区。

一、移动硬盘与分区

移动硬盘作为数据存储的一种工具,实际上也是一种“移动存储阵列”。但与其同根的内部阵列硬盘不同,它可以灵活的插拔,不与任何特定主机相连。但正因为如此,我们可以根据需求,对移动硬盘进行分区,使得每个分区都有不同的用途。

二、为何要分区

首先,分区可以使我们更好地管理数据。每个分区可以作为一个独立的文件系统,便于我们对不同类型的数据进行分类存储。其次,对于那些需要在多台电脑间共享数据的用户来说,将个人数据与共享数据分别存储在不同的分区中可以大大提高数据的隐私性和安全性。

三、如何分区

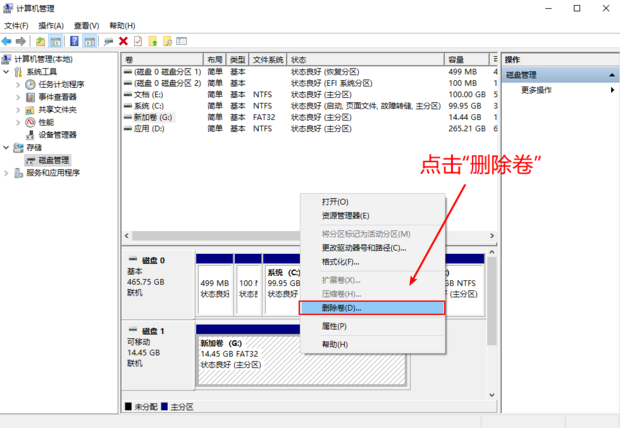

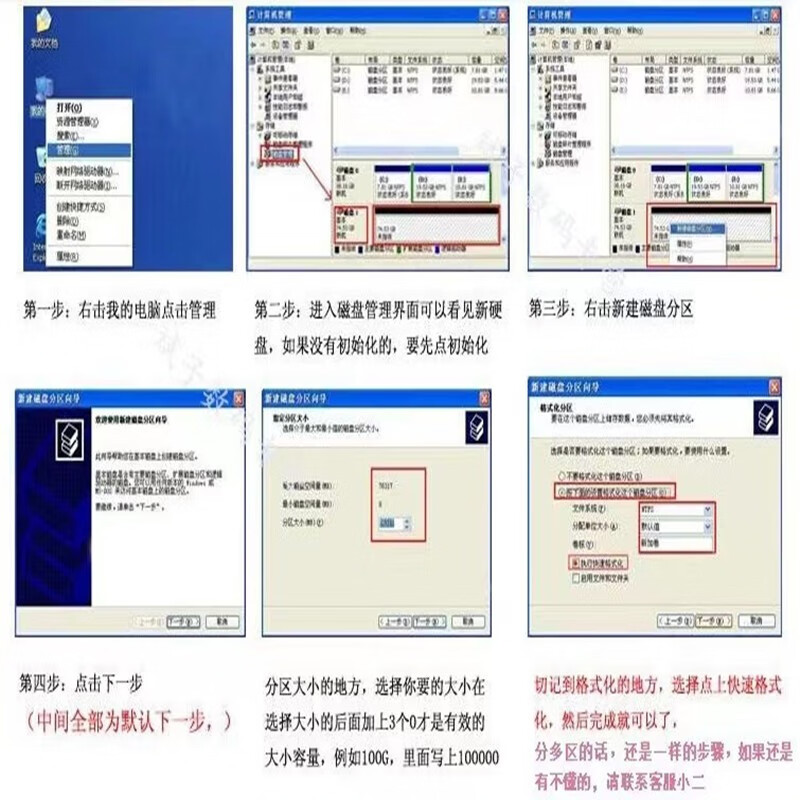

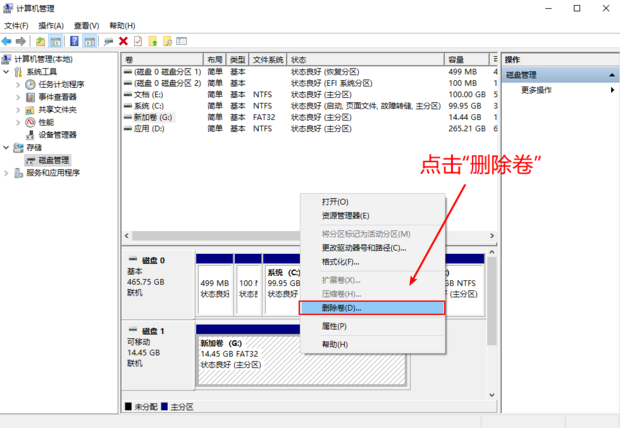

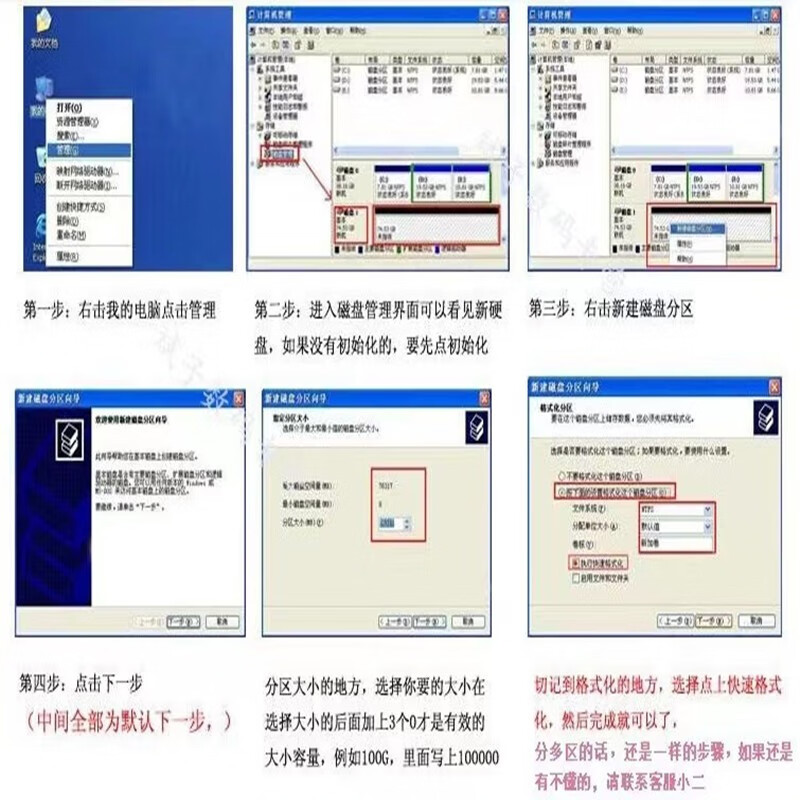

分区的具体操作主要依赖于我们的电脑系统和存储设备的具体支持情况。一般步骤为:连接移动硬盘后打开计算机;选择我的电脑或者此电脑右键“管理”或搜索栏中搜索计算机管理进入;在计算机管理界面中选择“磁盘管理”;右键选择移动硬盘的分区,选择“压缩卷”或“新建简单卷”等操作即可进行分区。

四、分区注意事项

- 分区大小应适当。太大的分区会使得部分空间未得到利用,太小的分区又可能导致某些应用无法满足需求。

- 每个分区都应设置一个文件系统类型,例如NTFS或FAT32等。不同的文件系统类型可能对不同的操作系统有不同的兼容性。

- 在进行分区操作前,应备份重要数据以防万一。

五、总结

通过以上步骤,我们可以轻松地将移动硬盘作为主机的硬盘进行分区。这不仅可以提高我们的数据管理效率,还可以提高数据的安全性和隐私性。但需要注意的是,在进行分区操作时一定要谨慎,并确保了解自己的需求和操作步骤。只有这样,我们才能最大限度地发挥移动硬盘的价值。

幻易云高防服务器 857vps.cn 杭州服务器 温州bgp 浙江bgp温州电信 镇江电信 镇江物理机香港服务器 韩国服务器标签:

- 关于加密技术

- 你能详细介绍一下吗? 加密技术是一种信息安全技术

- 旨在保护信息不被未经授权的用户获取通过使用加密算法

- 可以改变原始数据的格式

- 使其对未经授权的用户而言变得难以理解只有掌握了特定密钥的用户才能解密并恢复原始信息加密技术在现代信息安全领域扮演着重要的角色

- 以下是对加密技术的详细介绍 一

- 基本概念 加密技术主要通过加密算法和密钥来对信息进行保护加密算法是一种将原始数据转换为密文(不可读形式)的数学过程密钥则是加密算法的核心

- 是进行加密和解密的关键 二

- 加密类型 1.对称加密:使用相同的密钥进行加密和解密这种类型的加密算法包括AES(高级加密标准)等 2.非对称加密:使用两个不同的密钥进行加密和解密其中一个密钥用于加密

- 另一个密钥用于解密这种类型的加密算法包括RSA(基于大数因数分解的公钥密码算法)等 三

- 应用场景 1.数据保护:通过加密算法保护存储的数据免受未经授权的访问如硬盘加密

- 云存储服务加密等 2.网络安全:保护网络通信的数据免受截获和篡改如SSL/TLS(安全套接层协议/传输层安全协议)在互联网通信中使用的加密技术 3.数字签名:验证信息的完整性和来源真实性如数字证书和身份验证中使用的加密技术 四

- 工作原理 1.输入原始数据和密钥

- 通过加密算法对原始数据进行处理

- 生成密文 2.接收方使用相同的密钥和相应的解密算法将密文还原为原始数据 3.在网络通信中

- 为了保证通信的安全性

- 通常会采用对称加密和非对称加密的组合使用方式发送方先对信息进行对称加密处理

- 再将用于对称加密的密钥通过非对称加密后一同发送给接收方接收方收到后先对密文和对称密钥的进行非对称解密

- 然后使用对称密钥对密文进行解密还原原始数据 五

- 总结 加密技术是现代信息安全领域的重要技术之一

- 它通过将原始数据转换为密文来保护信息的安全通过对称或非对称的加密方式

- 可以确保只有掌握了特定密钥的用户才能解密并恢复原始信息随着信息技术的不断发展

- 加密技术的应用场景也在不断扩大

- 为保障信息安全提供了强有力的技术支持然而

- 为了更好地应对各种安全威胁和挑战

- 还需要不断加强和完善加密技术的研发和应用

上一篇 :

要了解自己的主机号,可以通过以下几种方法:

一、操作系统自带的命令行工具

对于Windows、Linux和Mac OS等操作系统,一般都会有自带的命令行工具,可以执行相应的命令来查看主机号。具体方法可能会因系统版本和具体设置的不同而有所差异,但大体上可以按照以下步骤进行操作:

1. 打开终端或命令提示符窗口。

2. 输入相应的命令来查看主机名。例如,在Windows系统中可以输入“hostname”命令;在Linux系统中可以输入“hostnamectl”或“uname -n”等命令;在Mac

下一篇: 当主机显示超频时,您可以按照以下步骤进行处理:

**一、识别问题**

首先,确认主机显示超频的具体表现,如屏幕闪烁、图像扭曲或系统提示超频信息等。

**二、解决方案**

1. **调整显示器设置**:

- 进入显示器的菜单设置,降低刷新率至显示器支持的范围内。

- 确保分辨率设置与显示器的最佳分辨率相匹配。

2. **调整计算机设置**:

- 进入计算机的显示设置,尝试将分辨率和刷新率调整为较低的值,以适应显示器的规格。

- 如果您使用的是独立显卡,可以尝试调整显卡驱动程